Tecnología - Arquitectura - Taxonomia del Riesgo

Más allá del "Alto, Medio, Bajo": Lo que el Estándar O-RT nos enseña sobre la verdadera naturaleza del riesgo

4/19/20264 min leer

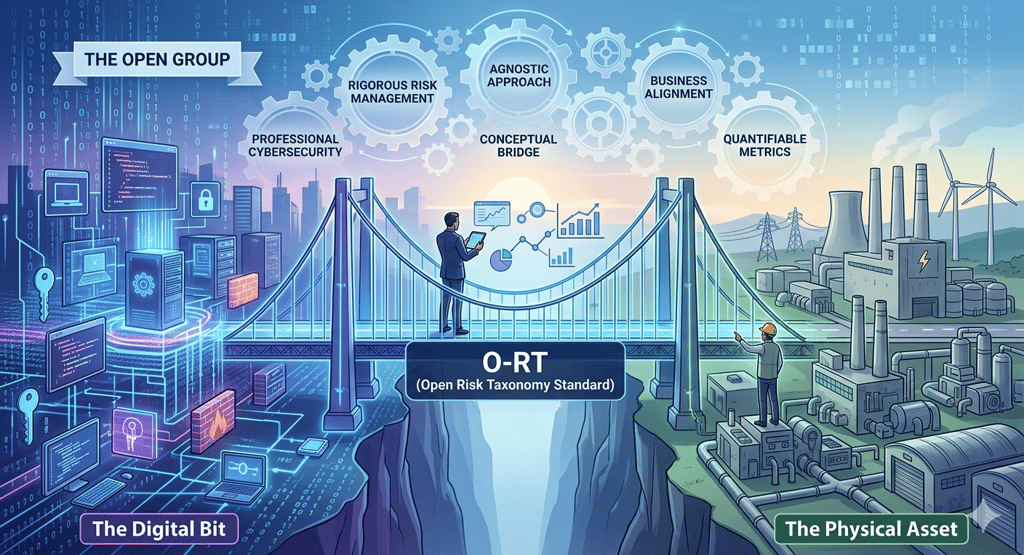

En las salas de juntas de las corporaciones modernas, existe un "abismo del lenguaje" que diluye el capital de decisión. Mientras el departamento de finanzas articula su estrategia en términos de flujos de efectivo, valor para el accionista y retorno de inversión, el área de TI suele responder con etiquetas ambiguas como "vulnerabilidad crítica" o "riesgo medio". Esta falta de definiciones comunes —donde no existe un consenso sobre qué es realmente una amenaza— impide que las organizaciones tomen decisiones financieras inteligentes. El Estándar de Taxonomía de Riesgo (O-RT) de The Open Group no es solo una norma técnica; es el puente conceptual necesario para profesionalizar la ciberseguridad y transformarla en una disciplina de gestión de riesgos rigurosa y agnóstica, aplicable tanto al bit digital como al activo físico.

1. No puedes gestionar lo que no has definido

La gestión de riesgos no es un ejercicio de intuición, sino una estructura de dependencias lógicas. La miopía operativa al ignorar la taxonomía básica resulta en inversiones ineficientes. El estándar O-RT visualiza esto a través del "Risk Management Stack" (Pila de Gestión de Riesgos), una jerarquía donde el éxito de la cima depende estrictamente de la solidez de la base:

Modelo de Riesgo Preciso (Base): Una taxonomía lógica que define los factores y sus relaciones.

Mediciones Significativas: Datos cuantitativos (frecuencias y magnitudes) derivados del modelo.

Comparaciones Efectivas: La capacidad de contrastar diferentes escenarios bajo una misma unidad de medida.

Decisiones Informadas: Elecciones basadas en análisis, no en miedo.

Gestión Efectiva (Cima): El resultado de ejecutar decisiones que optimizan la protección de la empresa.

Para un estratega, saltar directamente a la "gestión" sin un modelo preciso es navegar sin brújula. Como bien señala el estándar:

"No se puede gestionar eficazmente lo que no se puede medir, y no se puede medir lo que no se ha definido".

2. La vulnerabilidad no es un estado, es una probabilidad condicional

En la narrativa tradicional de TI, un sistema "es" o "no es" vulnerable. El estándar O-RT rompe este binario y redefine la Vulnerabilidad como una probabilidad condicional: es la probabilidad de que un evento de amenaza resulte en una pérdida, dado que el evento ocurrió.

Esta probabilidad surge de la tensión entre dos fuerzas: la Capacidad de la Amenaza (TCap) y la Fuerza de Resistencia (RS). A diferencia de lo que se cree, la Resistencia no es un valor absoluto; es relativa. En un análisis sofisticado, la RS se mide en percentiles de la población de amenazas. Por ejemplo, un control (como una contraseña compleja) no es "fuerte" por sí solo, sino que protege contra, digamos, el 80% de la población de atacantes. Si el atacante que nos contacta está en el 2% más capaz (alta TCap), nuestra vulnerabilidad es casi total. Como una cuerda cuya resistencia (PSI) es fija, su "vulnerabilidad" a romperse depende totalmente del peso que se le cuelgue.

3. El riesgo es frecuencia probable y magnitud probable

Tratar la "posibilidad" y la "probabilidad" como sinónimos es un error costoso. La posibilidad es binaria (algo puede suceder o no), mientras que la probabilidad es un continuo. Enfocarse en el "peor escenario posible" paraliza la toma de decisiones porque, en teoría, casi cualquier catástrofe es posible.

El estándar O-RT profesionaliza el análisis al definir el Riesgo como la combinación de la Frecuencia de Evento de Pérdida (LEF) y la Magnitud de la Pérdida (LM). Para desglosar la frecuencia, debemos entender la Frecuencia de Evento de Amenaza (TEF), la cual se compone de:

Frecuencia de Contacto (CF): Que puede ser Aleatoria (el atacante tropieza con el activo), Regular (por procesos operativos) e Intencional (el atacante busca el objetivo).

Probabilidad de Acción (PoA): La probabilidad de que, una vez hubo contacto, el agente decida actuar, basándose en el valor percibido, el esfuerzo requerido y el riesgo de ser detectado.

4. El "Efecto Dominó" y las Amenazas Secundarias

El impacto de un incidente no es un evento estático; es un "Flujo de Pérdida". El estándar distingue entre la Pérdida Primaria (el impacto directo en el activo y su propietario) y la Pérdida Secundaria. Aquí reside un insight estratégico vital: los stakeholders (clientes, reguladores, medios) deben ser vistos como Amenazas Secundarias cuando sus reacciones negativas comienzan a dañar los activos de la empresa tras un incidente.

La pérdida se materializa en seis formas fundamentales, cada una con un impacto distinto en el flujo de caja:

Productividad: Pérdida de la capacidad de generar valor. Es vital distinguir entre ingresos perdidos (que nunca volverán) e ingresos retrasados, así como contabilizar los costos hundidos (sunk costs) de salarios pagados a empleados que no pueden operar.

Respuesta: Gastos de investigación, legal y relaciones públicas.

Reemplazo: El costo de capital para sustituir activos dañados o perdidos.

Multas y Juicios: Sanciones regulatorias derivadas del incumplimiento.

Ventaja Competitiva: Pérdida de propiedad intelectual o secretos comerciales.

Reputación: La disminución del valor de la marca que se traduce en pérdida de mercado o aumento del costo de capital.

5. El Factor Humano: La clemencia ante el atacante interno

Al analizar los factores de pérdida, el estándar O-RT ofrece una perspectiva sofisticada sobre el "insider" malicioso. Existe una distinción entre la Capacidad de Amenaza (habilidad para vulnerar defensas) y la Competencia de la Amenaza (habilidad para infligir daño una vez dentro).

Curiosamente, los mercados y reguladores suelen mostrar cierta "clemencia" ante brechas causadas por empleados de confianza. Se reconoce que es excesivamente difícil protegerse contra alguien con acceso legítimo que decide abusar de esa confianza. Por ello, aunque un atacante interno puede causar un daño operativo masivo, la magnitud de la pérdida reputacional suele ser menor que la de una brecha externa, la cual suele interpretarse como una negligencia en los controles perimetrales.

Conclusión.

Adoptar la taxonomía O-RT no es un capricho técnico, es una decisión de liderazgo. Al utilizar un lenguaje agnóstico y cuantitativo, elevamos la ciberseguridad al nivel de cualquier otra gestión de activos financieros. Dejamos de adivinar "qué tan malo" podría ser un ataque para empezar a modelar frecuencias y magnitudes probables que la alta dirección puede entender y presupuestar.

Al finalizar el día, la pregunta para cualquier líder estratégico es clara: ¿Está usted gestionando el riesgo de su organización con rigor matemático y modelos precisos, o simplemente está lanzando dados y adivinando consecuencias basándose en el miedo al peor escenario? Su matriz de riesgos actual podría ser el mayor riesgo que su empresa enfrenta hoy.